En la periodo digital contemporáneo, los dispositivos móviles como smartphones, tabletas y PCs se han convertido en elementos vitales en la existencia cotidiana. A pesar de esto, el ingreso a dichos dispositivos está frecuentemente protegido por diversos sistemas de seguridad, tales como patrones de desbloqueo, números PIN, passwords y soluciones biométricas tales como la huellas digitales o el reconocimiento facial. Aunque tales precauciones son esenciales para la protección de nuestros propios información privados, también puede transformarse en un gran impedimento si perdemos las contraseñas o deseamos ingresar a un dispositivo bloqueado.

Las situaciones de bloqueo no se consideran raras y son capaces de presentarse por diferentes causas, que van desde olvidados habituales hasta el cambio de propietario de un aparato. Por suerte existen varias alternativas para el acceso a de smartphones, computadoras y tablets, tales como aplicaciones de acceso remoto y posibilidades de restablecimiento incluyendo Encontrar mi dispositivo o Find My iPhone. En este artículo, investigaremos los desafíos los cuales enfrentamos al intentar desbloquear tus dispositivos y las alternativas disponibles las cuales garantizan un protegido sin poner en riesgo la protección de la seguridad de nuestros datos privados.

Maneras de Acceso

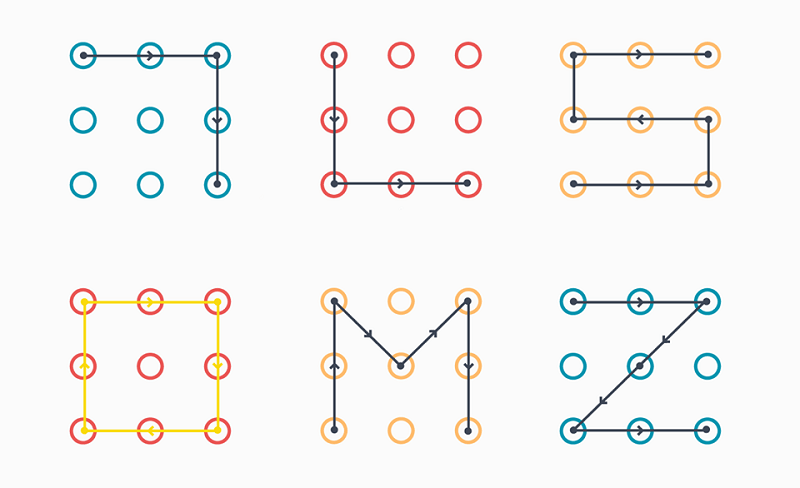

El desbloqueo de dispositivos móviles, PCs y tablets se puede llevar a cabo a través de diversos métodos. Uno de los más comunes es el patrón de acceso, que permite a los propietarios trazar una secuencia en la pantalla para ingresar al aparato. Este método es fácil de usar y rápido, aunque requiere memoria y precisión. En el contexto de dispositivos que utilizan plataformas operativos como Windows, el PIN de seguridad y la clave de acceso son opciones ampliamente utilizadas, proporcionando una nueva adicional de protección contra ingresos no permitidos.

Además de los sistemas tradicionales, las tecnologías de identificación han aumentado popularidad en los últimos tiempos. La huella dactilar y el identificación facial ofrecen formas seguras y convenientes de acceder a dispositivos sin necesidad de recordar un número. Estos métodos no solo son productivos, sino que también mejoran la protección personal al instaurar barreras que son complicados de sortear por extraños. Sin embargo, es fundamental ser consciente de que estos sistemas biométricos pueden presentar vulnerabilidades.

En situaciones donde los métodos de acceso convencionales no funcionan, existen posibilidades de recuperación de clave y utensilios de acceso remoto. Contraseña de acceso ejemplo, servicios como Find My Device para Android y Buscar mi iPhone para iOS permiten a los propietarios obtener de nuevo el acceso a sus aparatos. En algunos escenarios, el restablecimiento de fábrica puede ser la única alternativa posible, aunque esto implica el peligro de perder datos personales. Es crucial que los usuarios consideren sus necesidades de seguridad y protección de información al elegir el método de acceso que mejor se acomode a ellos.

Seguridad y Seguridad de Información

La seguridad y protección de datos son aspectos fundamentales en el uso de dispositivos móviles y ordenadores. Con el aumento de la conexión y el empleo de tecnologías avanzadas de última generación, los peligros asociados al ingreso no autorizado han incrementado significativamente. Las contraseñas, patrones de desbloqueo, improntas digitales y reconocimiento facial son formas de protección que contribuyen a garantizar que solo el usuario autorizado pueda entrar a sus aparatos y la data contenida en los mismos.

Adicionalmente, la ajuste de protección es fundamental para preservar la integridad de los datos privados. Herramientas como Buscar mi dispositivo y Buscar mi iPhone son esenciales para rastrear y proteger aparatos en situaciones de pérdida o hurto. Estas herramientas facilitan bloquear el ingreso a los información, así como eliminar el contenido de forma a distancia, asegurando que la información confidencial no termine en personas indeseadas. Es vital familiarizarse con estas ajustes para optimizar la protección.

Por último, es crítico entender que el restablecimiento de configuración de fábrica y la recuperación de contraseña, si bien son opciones útiles para el desbloqueo de dispositivos, pueden resultar en la eliminación de datos. Por lo tanto, es sugerido realizar copias de copia de seguridad regulares de toda la data relevante. La protección de datos no solo incluye el uso de métodos de acceso, sino que también estar preparados para manejar eventuales incidentes y salvaguardar la información privada de manera efectiva.

Instrumentos de Liberación A Distancia

El uso de instrumentos de liberación a distancia se ha transformado en una solución popular para aquellos que se encuentran impedidos fuera de sus aparatos. Aplicaciones como Find My Device y Find My iPhone facilitan a los clientes recuperar el acceso a sus teléfonos, tablets y PCs sin requerir de una asistencia personal a un servicio técnico. Estas aplicaciones utilizan la conexión a la web para posibilitar que los clientes localicen sus dispositivos, los bloqueen e incluso los eliminen de manera remota, garantizando así la seguridad de la datos privada.

Otro enfoque efectivo es la utilización de programas especializado que brinda alternativas de recuperación de clave. Estas herramientas están diseñadas para llevar a cabo procedimientos de liberación sin que se eliminen los datos almacenados. Por caso, programas como iTunes y iCloud facilitan a los usuarios devolver sus dispositivos a la ajuste de fábrica, pero también ofrecen opciones para restablecer contraseñas y códigos de seguridad, facilitando la solución de inconvenientes sin una pérdida significativa de datos.

La protección de estos enfoques no se debe menospreciar, ya que cada herramienta de liberación remoto incluye medidas de protección para prevenir accesos no autorizados. Es fundamental tener con configuraciones de seguridad correctas y habilitar opciones como la verificación en doble pasos para salvaguardar la información privada. Al utilizar estas herramientas, los usuarios necesitan ser conscientes de la importancia de mantener sus aparatos actualizados para beneficiarse de las últimas funciones de protegido y desbloqueo.

Recuperación de Contraseña y Restablecimiento de Configuración Original

La recuperación de clave es un proceso esencial para volver otra vez a un aparato bloqueado. Muchos móviles y tabletas ofrecen opciones para restablecer contraseñas a mediante métodos como correos electrónicos de restablecimiento o mensajes de texto a números registrados. A través de estos métodos, los clientes pueden recuperar el acceso sin necesidad de eliminar datos importantes. Sin embargo, es crucial asegurarse de que la data de recuperación esté actualizada para evitar complicaciones.

En ciertos casos, cuando la recuperación de la clave no es factible, el reinicio de fábrica se convierte en la única opción. Este proceso elimina todos los datos del aparato y lo retorna en su estado de fábrica. Aunque el reinicio de fábrica garantiza el ingreso al aparato, conlleva la pérdida de toda la data guardada. Por esta razón, siempre es recomendable realizar copias de seguridad de forma regular para no perder datos esenciales.

Para los que que desean evitar el eliminación de información, existen algunas aplicaciones de desbloqueo que pueden ayudar. Aplicaciones como Encontrar mi Dispositivo y Encontrar mi iPhone facilitan a los clientes desbloquear sus aparatos sin un reinicio total, siempre que se hayan configurado previamente. Estas herramientas ofrecen una nivel extra de seguridad y resguardan la información privada, lo que hace que la recuperación de contraseña sea más fácil y rápida.

Sugerencias para Prevenir el Bloqueo de Dispositivos

Una de las mejores formas de evitar el bloqueo de tu aparato es introducir un método de administración de claves efectivo. Utiliza combinaciones de códigos o contraseñas que sean facilmente memorizadas por ti, pero complejas de descifrar para alguien más. Adicionalmente considera el uso de herramientas de administración de claves, que pueden ayudar a crear y almacenar contraseñas seguras sin el riesgo de olvidarlas. Esto te permitirá ingresar a tus aparatos sin ningún inconveniente.

Sumado a esto, habilita las opciones de reconocimiento de rostro o impronta digital que existan en tu dispositivo. Dichas funciones no solamente agregan una nivel extra de protección, sino también proporcionan un acceso mucho rápido y sencillo. Al incorporar métodos de identificación biométrica en tu configuración de seguridad, reducirás la probabilidad de olvidar tus credenciales y, en efecto, evitarás el cierre.

Finalmente, realiza respaldo de de seguridad de tus datos. Emplea servicios en la nube, como por ejemplo iCloud o Google Drive, con el fin de guardar información valiosa. Esto no solo te asistirá a recuperar tus datos en caso de un restablecimiento de configuración, sino que también te brindará paz mental en caso de que requieras recuperar el acceso a tu aparato sin información importante. Es esencial mantener una buena costumbre de respaldo es muy importante para la seguridad de información privados.