En esta era digital, el acceso a nuestros dispositivos se ha vuelto esencial para nuestra vida cotidiana. No obstante, olvidarse de una contraseña de acceso, un patrón de desbloqueo o el PIN de seguridad puede ser una experiencia frustrante. A medida que la tecnología evoluciona, también se hacen nuevos métodos de seguridad, lo que a veces puede hacer que el desbloqueo de móvil, computadora o tablet sea aún más difícil. Sin embargo, no te alarmes, hay varios métodos prácticos que te pueden ayudar a restaurar el acceso a tus dispositivos sin perder datos valiosos.

Este artículo texto se centra en las técnicas de desbloqueo que funcionan en diferentes plataformas, desde herramientas de desbloqueo remoto como Find My Device y Find My iPhone, hasta métodos más tradicionales como el formateo de fábrica. Además, exploraremos la importancia de la protección de dispositivos móviles y la necesidad de protección de datos personales, y cómo puedes asegurarte de tener ajustes de seguridad correctas para evitar estos inconvenientes en el. Prepárate para conocer soluciones efectivas que te auxiliarán a superar esos momentos de bloqueo sorpresivos.

Formas de Desbloqueo de Aparatos

Existen diversos métodos para liberar dispositivos móviles, PCs y tablets que se ajustan a las exigencias y gustos de cada usuario. Entre los métodos más habituales se encuentran el empleo de patrones de desbloqueo, PIN de protección y contraseñas de entrada. Estos proporcionan un nivel básico de protección y son simples de configurar. Es esencial escoger un sistema que una comodidad y protección, ya que un sistema excesivamente fácil puede ser sencillamente descubierto.

Además de los sistemas tradicionales, las innovaciones biométricas han obtenido popularidad en los últimos años. El empleo de huellas dactilares y identificación facial ofrece una manera rápida y segura de liberar dispositivos. Dichas alternativas no solo mejoran la vivencia del cliente, sino que incrementan la protección al requerir características únicas de cada individuo. Sin embargo, es fundamental asegurarse de que estos métodos estén adecuadamente configurados para prevenir accesos no permitidos.

Para aquellos que han olvidado sus métodos de liberación, hay herramientas de desbloqueo a distancia que pueden ser muy prácticas. Apps como Buscar mi dispositivo y Find My iPhone dejan a los usuarios restablecer su acceso sin perder datos importantes. Igualmente, servicios como iCloud o servicios particulares de fabricantes como Desbloquear Mi y ID de Oppo disponen opciones de recuperación de clave que facilitan el acceso sin necesidad de hacer un formato de fábrica, manteniendo así la protección de información personales.

Alternativas de Seguridad: PIN, Patrón y Más

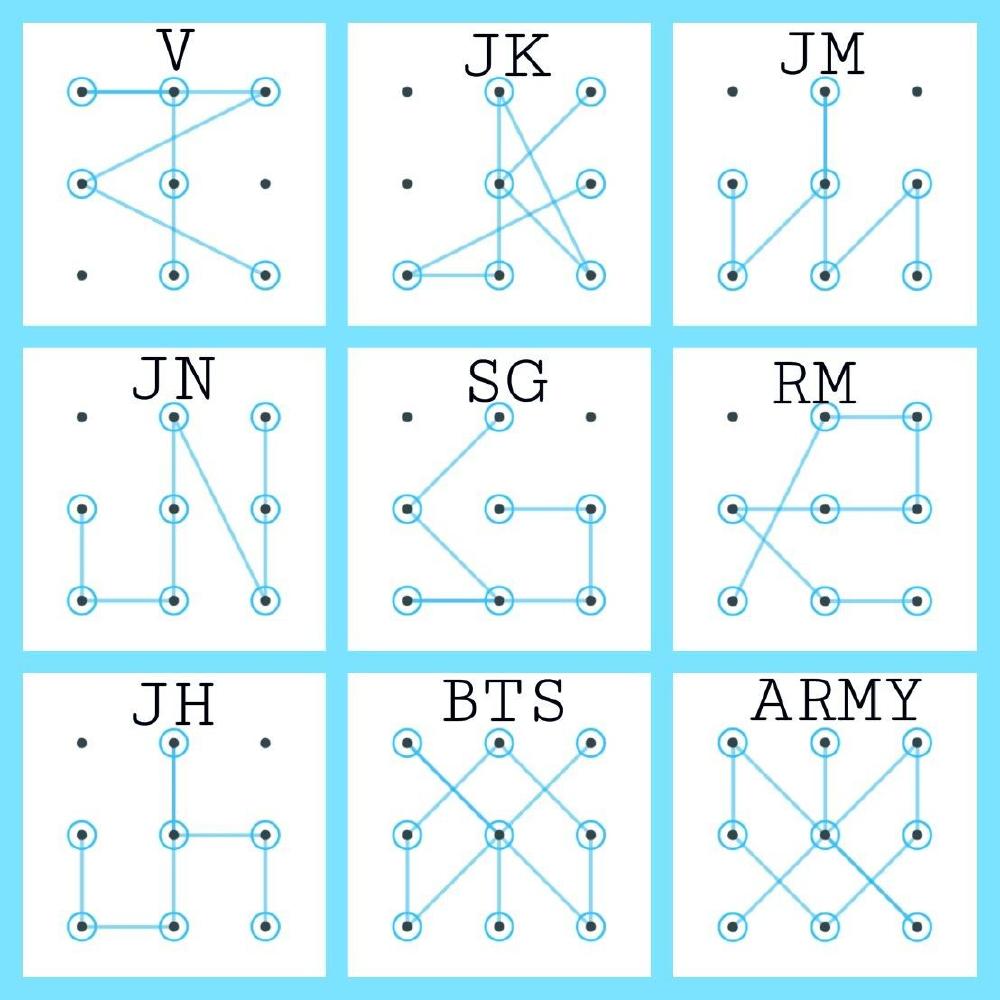

La protección de los dispositivos es fundamental en la era digital, y tener con un método de desbloqueo adecuado es el primer elemento para resguardar nuestra personal. Los más son el PIN y el dibujo de desbloqueo. El NIP de seguridad consiste en una secuencia numérica que puede cambiar en longitud, mientras que el dibujo necesita trazar una línea en una cuadrícula. Ambos sistemas ofrecen un nivel básico de seguridad, pero su efectividad depende de la complejidad que les asignemos.

Adicionalmente de estos, también existen alternativas biométricas que han ganado popularidad en los recientes años. La huella dactilar y el reconocimiento facial son sistemas que permiten desbloquear dispositivos de manera veloz y confiable. Estas tecnologías utilizan características únicas de cada usuario, lo que las hace más difíciles de eludir en relación con un PIN o dibujo. No obstante, es importante considerar que la implementación de estas alternativas biométricas también plantea preguntas sobre la seguridad de nuestros biométricos.

Por finalmente, numerosos dispositivos brindan la opción de configuraciones de protección adicionales que pueden mejorar estos métodos de acceso. Herramientas como el bloqueo de pantalla, acompañado con programas de acceso remoto como Buscar mi Dispositivo o Buscar mi iPhone, pueden ser benéficas en caso de pérdida o robo. Así, es crucial configurar correctamente la configuración para maximizar la seguridad de nuestros y la información que almacenan.

Instrumentos de Restauración de Claves

Hay diversas alternativas de recuperación de contraseña que ayudan el desbloqueo de dispositivos y la restauración del acceso a cuentas. Para los celulares, programas como Buscar mi Dispositivo en el sistema operativo Android y Buscar mi iPhone en iOS son esenciales. Estas herramientas no solo permiten localizar el aparato extraviado, sino que también proporcionan opciones para desbloquear el móvil utilizando la cuenta de su cuenta de Google o su cuenta de Apple. Además, programas como iTunes pueden ser de utilidad al facilitar restaurar aparatos a sus configuraciones de origen, siempre que se se respeten los pasos adecuados.

Para PCs, los sistemas operativos ofrecen alternativas de restablecimiento de claves que diferencian entre Windows y el sistema operativo Mac. En Windows, la herramienta de recuperación de clave mediante un CD de recuperación es particularmente valiosa, mientras que en Mac, la función de recuperación de contraseña desde la herramienta de recuperación es eficiente. Igualmente, hay aplicaciones de terceros que pueden asistir en el acceso de computadoras, pero es necesario elegir opciones confiables para asegurar la protección de los datos personales.

En tabletas, el método es similar al de los smartphones, con herramientas integradas para gestionar la protección y restablecer accesos. Varias marcas, como las que ofrecen aparatos Android o para iOS, incluyen opciones como la identificación Oppo y Mi Unlock , que permiten solucionar dificultades de bloqueo. Estas estrategias son valiosas para recuperar claves sin necesidad de eliminar los datos, subrayando la relevancia de la seguridad de los dispositivos móviles en la protección de los datos personal.

Desbloqueo a Distancia y Servicios en Línea

En actualmente, el desbloqueo remoto se ha transformado en una opción práctica para varios usuarios que han perdido su contraseña o patrón de acceso. Herramientas como Find My Device de Google y Buscar mi iPhone de Apple facilitan a los usuarios encontrar, cerrar y, en algunos casos, liberar sus aparatos de manera remota. Estos sistemas suelen requerir que el usuario esté previamente registrado y que el dispositivo tenga conexión a Internet para poder ejecutar las acciones deseadas.

Aparte de estos sistemas nativos, existen apps y herramientas de diferentes proveedores que hacen más fácil el desbloqueo vitalicio de dispositivos en situaciones de urgencia. Sin embargo, es fundamental ser cauteloso al escoger utilizar aplicaciones externas, ya que pueden comprometer la seguridad de los información personales. Antes de proceder, en todo momento revisa la reputación y las opiniones de otros usuarios sobre la herramienta que pienses utilizar.

Finalmente, es esencial establecer configuraciones de protección robustas en tus aparatos. Esto incluye la activación de sistemas de desbloqueo como la huella dactilar o el reconocimiento Contraseña de acceso , junto con mantener resguardos a través de plataformas como nube de Apple o nube de Google. De este modo, en caso de un olvido, la restauración de clave será más fácil y ágil, sin necesidad de recurrir un restablecimiento de fábrica que podría resultar en la despido de información importantes.

Protégete y Protección de Datos Personales

La protección de los dispositivos móviles es fundamental en un entorno donde la información personal es cada día más expuesta. Los usuarios deben estar atentos de los métodos de desbloqueo que emplean, ya que un esquema de desbloqueo o un número secreto de seguridad mal configurado puede permitir el ingreso inadecuado a datos sensibles. Establecer adecuadamente la protección de nuestros aparatos es el primer paso para proteger la data que almacenamos en nuestros dispositivos.

Adicionalmente, las herramientas de acceso remoto como Buscar mi Dispositivo y Find My iPhone ofrecen posibilidades para restaurar el acceso a nuestros aparatos en situación de desaparición o robo. No obstante, es crucial emplearlas con precaución y asegurarse de que las configuraciones de protección estén actualizadas para prevenir que terceros puedan acceder a nuestros información. Las opciones como la huella dactilar y el identificación por rostro añaden una nivel adicional de seguridad, siendo estrategias recomendados para el ingreso veloz y seguro.

Por último, el restablecimiento de origen es una alternativa extrema que, aunque beneficiosa en determinados situaciones, debe valorarse como el último recurso, ya que borra toda la información almacenada. Antes de realizar un restablecimiento, es recomendable hacer una respaldo de los archivos y explorar métodos de restauración de contraseña que no requieran la eliminación de información. Mantener una correcta protección de información personales es responsabilidad de cada usuario, asegurando que la información se mantenga a salvo contra riesgos posibles.